01. Technische Analyse: Web Account Manager (WAM)

Der Web Account Manager (WAM) fungiert in modernen Windows-Versionen als primärer Authentication Broker. Bei der Anmeldung an M365-Applikationen (Teams, Outlook, Edge) initiiert der WAM einen Token-Flow, der standardmäßig versucht, die Geräteidentität mit Azure AD zu verknüpfen.

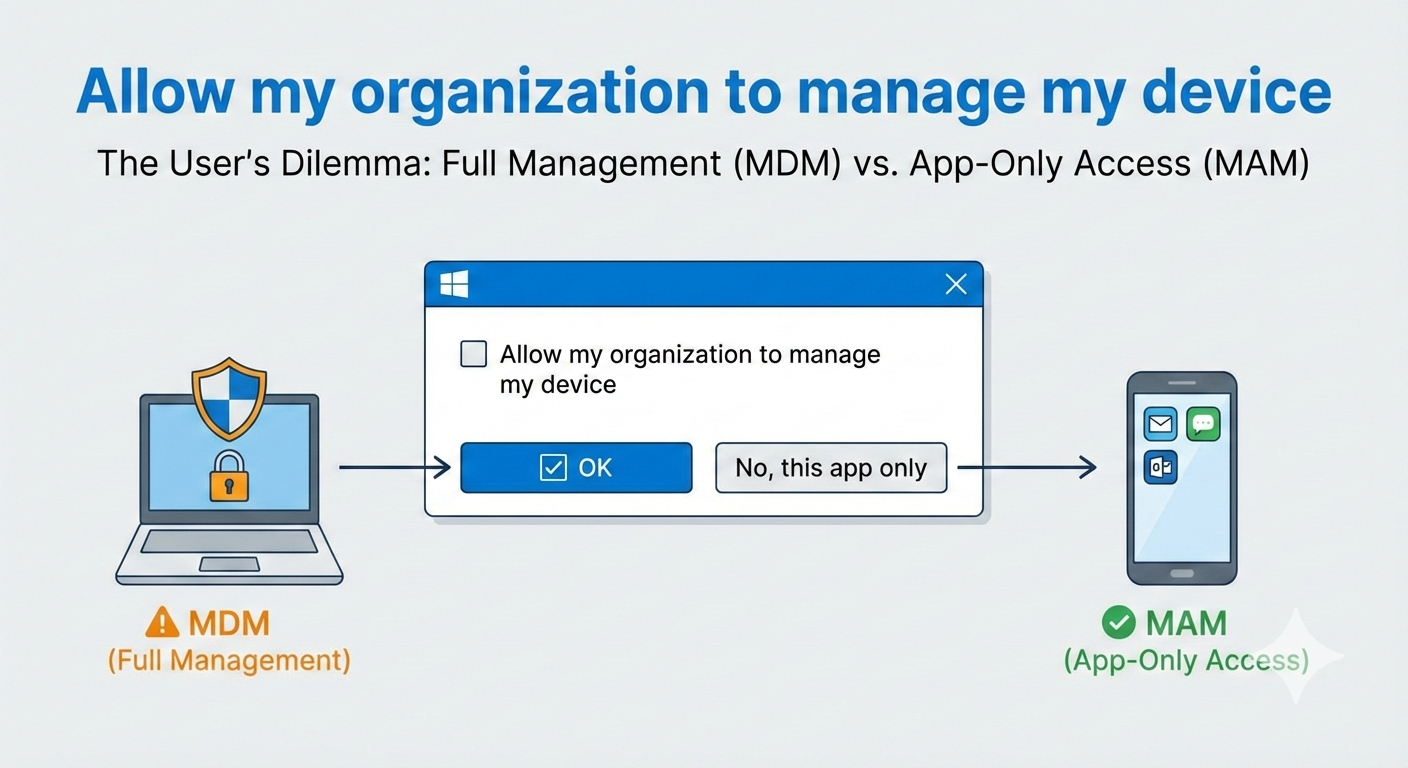

"Allow my organization to manage my device"

Dieser Prozess triggert zwei Aktionen:

- Azure AD Registration: Das Gerät erhält eine Identität im Entra ID.

- MDM Enrollment: Sofern der User lizenziert ist, wird versucht, das Gerät in Intune aufzunehmen.

02. Auswirkungen auf die Security

Aus Sicht eines Enterprise Architects ergeben sich durch ungesteuerte Registrierungen folgende Risiken:

- Verwässerung des Inventars (Shadow IT): Private Geräte erscheinen als "Registered" im Entra ID, was Compliance-Reports verfälscht.

- Support-Aufwand (Error 80180014): Korrekt konfigurierte Enrollment Restrictions blockieren private Windows-Geräte. Der User erhält nach Bestätigung des Dialogs eine Fehlermeldung, was unnötige Tickets generiert.

- Conditional Access Inkonsistenz: Policies, die zwischen "Browser" und "Desktop App" unterscheiden, können durch hybride Zustände (registriert aber nicht managed) unerwartet greifen.

03. Methode A: Intune Settings Catalog (Modern)

Für Corporate Devices, die bereits verwaltet sind, sollte verhindert werden, dass sekundäre Accounts (z.B. Test-User oder Kunden-Identitäten) das MDM-Profil beeinflussen.

Konfiguration im Intune Settings Catalog :

Path:

Administrative Templates \ Windows Components \ MDM

Setting:

Disable MDM enrollment when adding a work or school account

Value:

Enabled

Voraussetzung: Windows 10 Version 1709 oder neuer.

04. Methode B: Group Policy (Hybrid)

In hybriden Umgebungen (Active Directory Joined) ist die Verteilung per GPO der Standardweg, um Clients vor der Migration zu Intune zu stabilisieren.

Enable: Disable MDM enrollment

05. Methode C: Registry Enforcement (Unmanaged)

Für Szenarien wie Kiosk-Systeme, Admin-Jump-Hosts oder strikt isolierte Umgebungen, in denen keinerlei Azure AD Registration erwünscht ist, kann der Dialog auf Registry-Ebene vollständig unterdrückt werden. Dies erzwingt technisch die Option "This app only".

# BlockAADWorkplaceJoin: Unterdrückt den Dialog & AAD Registration

$regPath = "HKLM:\SOFTWARE\Policies\Microsoft\Windows\WorkplaceJoin"

if (!(Test-Path $regPath)) {

New-Item -Path $regPath -Force | Out-Null

}

New-ItemProperty -Path $regPath `

-Name "BlockAADWorkplaceJoin" `

-Value 1 `

-PropertyType "DWord" -Force

Write-Host "SUCCESS: Workplace Join Dialog is now blocked."06. Verifikation & Troubleshooting

Zur Validierung des Client-Status empfiehlt sich das native Tool

dsregcmd

.

Status prüfen

Führen Sie folgenden Befehl im User-Kontext aus:

Prüfen Sie den Abschnitt

Use State

. Der Wert

WorkplaceJoined : NO

bestätigt, dass trotz App-Anmeldung keine Registrierung stattgefunden hat.

Event Logs

Für tiefergehende Analysen prüfen Sie den Event Viewer unter:

Applications and Services Logs > Microsoft > Windows > Workplace Join > Admin

Benötigen Sie Unterstützung bei der Standardisierung Ihrer Clients?

Engineering-Sprint anfragen